4月1日,公安部網安局再次發布緊急提醒,直指OpenClaw(俗稱“龍蝦”)在部署使用過程中存在嚴重安全隱患。文章指出,OpenClaw作為具備“手腳”去真實操作系統中執行任務的AI智能體,其默認開放最高權限、開源生態、原生漏洞缺乏防御等特性,已使其成為網絡攻擊的重點目標。

“龍蝦”安全事件頻發,威脅持續升級

公安部網安局在發文中同時披露了多起真實案例,包括深圳程序員因API密鑰明文存儲導致1.2萬元賬單損失、攻擊者通過ClawHub官方技能市場投放1120個惡意技能包實施供應鏈攻擊、用戶購買遠程安裝服務后被黑客完全接管主機等觸目驚心的“龍蝦傷人”事件。

事實上,公安部通報的案例僅是冰山一角,自2026年以來與OpenClaw相關的安全事件不僅呈現爆發式增長,攻擊手段也持續升級,不再是針對單一漏洞的攻擊,而是針對AI智能體工作流的“圍獵”。

三月下旬,國家互聯網應急中心(CNCERT)發布緊急提醒,披露了針對OpenClaw的“間接提示詞注入”風險。這一攻擊手段作用于“龍蝦”的工作流程之中——攻擊者將惡意指令嵌入AI智能體可能訪問的網頁或文檔中,當用戶要求AI總結或分析此類內容時,龍蝦可能在不知情的情況下生成包含敏感用戶信息(如API密鑰或用戶名)的URL,并將其發送至攻擊者控制的域名,在某些場景下,這些敏感數據甚至可能在用戶從未點擊的情況下被自動傳輸。

這些事件暴露出當前“龍蝦”生態的脆弱性:缺乏統一安全標準、用戶安全意識薄弱、攻擊手法不斷進化。這也給想要借助OpenClaw實現AI提效的企業帶來新的難題——面對全新的安全挑戰,傳統的安全防護已全面失效,亟需實戰化、體系化的新一代安全解決方案。

實戰化防御、全場景管控,助力企業釋放AI生產力

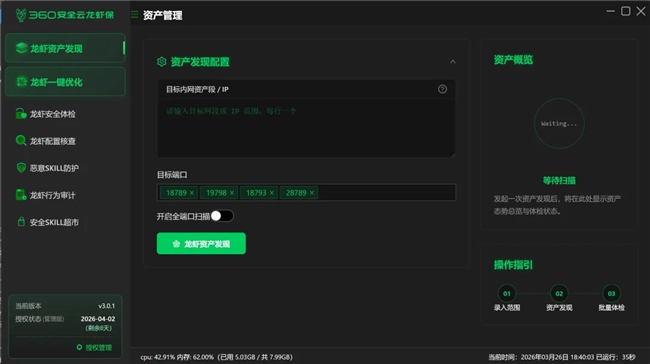

作為首個針對OpenClaw進行實戰化防御的團隊,360安全云在這場“全民養蝦”熱潮中率先推出實戰化防御解決方案——龍蝦保。針對龍蝦安裝、部署、使用全生命周期構建原子級風險映射矩陣,為每一個風險點匹配專屬的防護單元。

龍蝦安全體檢、龍蝦SKILL安全超市、龍蝦安全巡檢、龍蝦惡意SKILL防護、配置核查工具箱五大智能體各司其職卻又高效協同,AI help AI,7×24小時為龍蝦行為兜底。

通過技術手段,360安全云龍蝦保為OpenClaw這位“硅基員工”制定行為準則,劃定底線,助力企業AI智能體應用能夠安全落地。

于此同時,針對企業應用龍蝦的不同需求場景,龍蝦保同時提供發現龍蝦、禁止龍蝦服務——

員工私自部署的龍蝦難以發現?漏洞被攻擊難追責?360安全云龍蝦保能夠通過主動掃描、終端發現等手段對企業內網環境及員工終端進行全面摸排,快速、全面、持續地發現龍蝦資產,讓企業“看得見”部署了龍蝦的終端,為后續應用和安全防護筑牢基礎。

對于存儲海量用戶信息、業務停擺易造成嚴重后果的政務、教育、醫療、金融、能源等關鍵信息基礎設施行業來說,“禁止龍蝦”成為更為迫切的需求。龍蝦保通過終端側的安裝攔截、進程終止和文件刪除,網絡側的通信鏈路阻斷等多維手段并舉,實現“禁止龍蝦”,為高敏行業筑起數據隔離防線。

技術創新與安全防護從來都不是非此即彼的單選題,OpenClaw引領的AI智能體浪潮正在重塑人機交互方式,為企業級AI應用打開前所未有的想象空間。但唯有在安全可控的前提下,AI生產力才能得到真正地釋放。

讓想用的企業能夠“放心用、大膽用”,讓禁用的企業“禁得徹底”,360安全云龍蝦保正以場景化創新思維,助力企業破解應用OpenClaw“看不見、管不住、禁不掉”的核心困局,助力企業安心釋放AI生產力!