AIPress.com.cn報道

3月4日消息,一名開發者近日在社交平臺發文稱,其公司因Google Gemini API密鑰疑似被盜,在48小時內產生超過8.2萬美元的未經授權費用,引發對API密鑰安全與計費機制的討論。

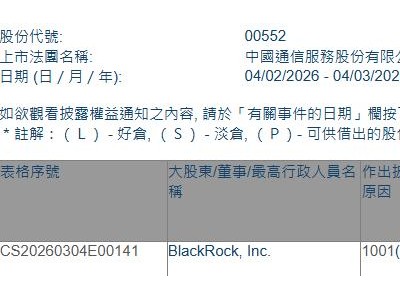

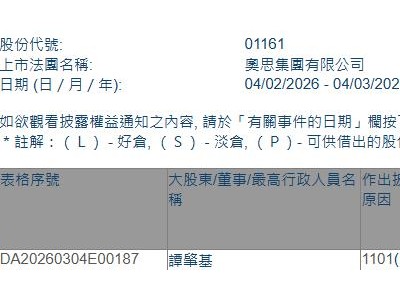

據當事人描述,其位于墨西哥的三人初創公司在2月11日至12日期間,Google Cloud API密鑰被不明身份者濫用,主要用于調用Gemini 3 Pro Image與Gemini 3 Pro Text服務,總計產生82,314.44美元費用。該公司平時月均云服務支出約180美元,此次費用增幅超過46000%。

事發后,該團隊刪除了受影響密鑰,停用Gemini API,輪換憑證,并向Google提交支持請求。但據其稱,谷歌方面援引“共享責任模型”,表示平臺負責基礎設施安全,用戶需自行保護密鑰,相關費用仍需由客戶承擔。

事件并非孤例。安全公司Truffle Security近期掃描數百萬網站,發現2,863個仍然有效的Google API密鑰暴露在公開環境中。這些密鑰原本作為項目標識符使用,如今在啟用Gemini API后,可直接用于身份驗證與計費調用。

研究人員指出,Google Cloud API密鑰通常以“AIza”開頭,格式易于識別。Google在Maps與Firebase等服務文檔中曾說明API密鑰并非機密信息,并建議開發者可直接嵌入HTML代碼。然而,在Gemini接入后,這類公開標識符可能被賦予訪問生成式AI接口的能力,從而帶來數據訪問與計費風險。

研究團隊向谷歌提交報告后,谷歌最初將問題歸類為“客戶問題”,后重新定級為漏洞,并表示正在推進修復。截至2月初,研究方稱尚未看到最終解決方案。

谷歌發言人回應稱,公司已與研究人員合作處理問題,并采取主動措施檢測和攔截泄露密鑰訪問Gemini API的行為。(AI普瑞斯編譯)